汽车基础软件信息安全关键技术

在目前的车载网络中,大部分数据传输都是在没任何安全措施的情况下进行的。例如应用最广的CAN 通讯设计之初是没有考虑过信息安全问题的,其明文传输、报文广播传输、极少网络分段等特性,让进入整车网络的黑客如同进了游乐场,轻松便可以伪造报文对车辆进行控制。

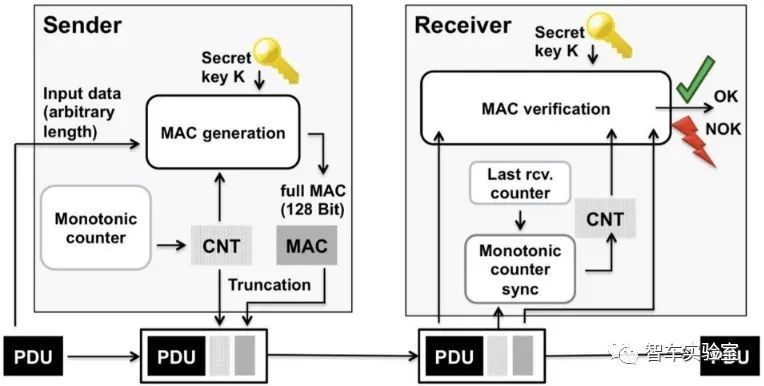

SecOC 是在 AUTOSAR 软件包中添加的信息安全组件(组件位置及可应用的通讯方式如下图所示), 该 Feature 增加了 CMAC 运算、秘钥管理、新鲜值管理和分发等一系列的功能和新要求。SecOC 模块在PDU 级别上为关键数据提供有效可行的身份验证机制,认证机制与当前的 AUTOSAR 通信系统无缝集成, 同时对资源消耗的影响应尽可能小,以便为旧系统提供附加保护。

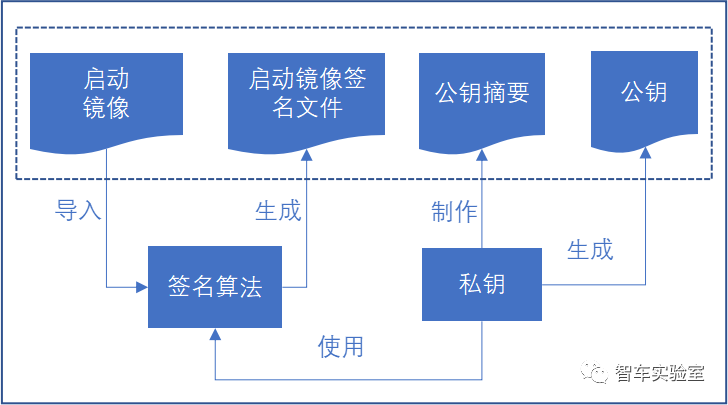

图3.3-1安全启动流程

此外,车云通讯的安全性主要依靠 TLS/SSL 协议保证。TLS 协议采用主从式架构模型,用于在两个应用程序间透过网络创建起安全的连接,防止在交换数据时受到窃听及篡改。

图3.3-2 TLS协议结构

安全诊断

一些用于将例程或数据下载 / 上传到服务器以及从服务器读取特定内存位置的诊断服务可能需要进行身份验证。不正确的程序或下载到服务器的数据可能会潜在地损害电子设备或其他车辆部件,或可能违背车辆的排放或安全等标准。另一方面,当从服务器检索数据时,可能会违反数据安全性。因此需在这些服务执行前,要求客户证明其身份,在合法身份确认之后,才允许其访问数据和诊断服务。

所以安全诊断是通过某种认证算法来确认客户端的身份,并决定客户端是否被允许访问。可以通过对随机数种子生成的非对称签名进行验证或者通过基于对称加密算法的消息校验码来验证其身份。

应用相同信息安全相关算法计算得到Key‘,与收到 Client 端 Key 比较

图3.3-3 安全诊断流程

安全调试

现在基本控制器都配备了基于硬件的调试功能,用于片上调试过程。安全 JTAG 模式是指通过使用基于挑战 / 响应的身份验证机制来限制 JTAG 访问。检查对 JTAG 端口的任何访问,只有授权的调试设备(具有正确响应的设备)才能访问 JTAG 端口,未经授权的 JTAG 访问尝试将被拒绝。在生产或者下线阶段,必须要禁用或者锁定相关的调试诊断接口,禁用意味着无法与硬件调试接口建立连接,锁定意味着硬件调试接口受到保护,只能根据安全调试解锁来访问。

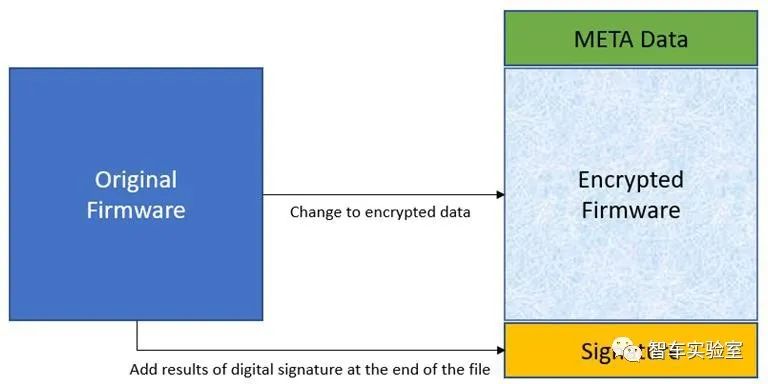

安全升级

随着越来越复杂的网络环境,在软件升级更新过程中,保证升级包的发布来源有效、不被篡改、数据不丢失以及升级内容不被恶意获取变得越来越重要。

图3.3-4 OTA升级流程

传统升级过程升级包的数据基本上是以明文传输,数据校验方式也是安全性较低的散列算法。安全升级在传统升级基础上,一方面使用添加签名的固件和在固件验证过程中额外执行签名验证来增强固件完整性验证,保证数据来源可靠,数据完整没有被篡改;另一方面还增加了对通过服务器加密固件的解密功能,传输数据过程通过密文传输,有效的降低 OTA 无线更新时数据暴露的风险。

安全存储

一次性可编程存储器 OTP(On Chip One Time Programmable ROM, On-Chip OTP ROM),也称为eFuse,是芯片中特殊存储模块,字段中的任何 eFuse 位都只能从 0 编程为 1(融合),只能被烧写一次, 但是读取操作没有限制。

安全存储还可以通过将 Flash 某些区域设置只读或者只写来实现,防止非法访问和篡改。Flash 保护区域的数量和大小会根据 Flash 的类型和该 Flash 块的大小而有所不同。

- 下一篇:国内外政策、法规与标准现状

- 上一篇:汽车基础软件信息安全与AUTOSAR

广告

广告 最新资讯

-

展会预告 | TCT亚洲展倒计时!思看科技五大

2026-03-10 20:50

-

整车性能测试体系:汽车试验工程的基本框架

2026-03-10 12:54

-

联合国法规R76对轻便摩托车前照灯远近光性

2026-03-10 12:15

-

联合国法规R75对摩托车与轻便摩托车气压轮

2026-03-10 12:14

-

联合国法规R74对L1类车辆灯光与光信号装置

2026-03-10 12:14

广告

广告