车辆入侵检测- 为辰信安

背景描述

随着车联网的广泛普及,车载 ECU 等设备的联网能力逐渐增强。汽车拥有大量的隐私数据且具有控制能力,面临着更大的被攻击风险,且汽车安全关系到驾驶人员的生命安全,系统必须保证能识别并响 应各种新型的攻击方式,因此需要在车载系统中部署入侵检测系统,及时发现并阻断系统中各种攻击行为。“入侵检测”(Intrusion Detection)是指对收集网络流量和系统日志、或者应用程序行为记录等信息, 以此识别攻击和威胁,收集的信息具体包括网络的流量数据、用户节点的通信方式、系统的统计数据、日志记录等内容,并与配置的入侵检测规则进行匹配,判断网络或系统是否存在异常行为,并判断是否进 行告警或者进行相应的异常响应。

实现概要(日志监控系统)

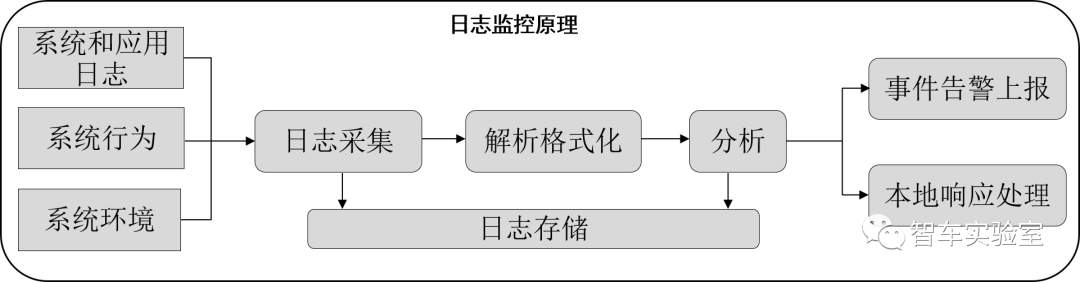

日志监控的基本思想是监控操作系统的日志记录,包括系统日志和应用日志,从而监测系统的异常 行为。基于控制器的入侵检测系统首先对系统和应用日志、系统行为、环境等信息进行数据采集;然后对日志进行解析,并范式化;并结合配置的规则对日志记录进行分析匹配;最后将事件告警上报到云端管 理平台或是进行本地响应处理。需要注意的是,在日志监控过程中需要将预处理后的采集数据和分析结果,存储在数据库中。

图7.4-1 日志监控原理日志监控原理说明

日志采集

系统日志包括:操作系统日志;SYSLOG 等系统服务;系统行为日志,如:SSH、FTP 异常登录行为的监控,多次连续的密码鉴别失败;系统环境日志,如:系统 CPU、内存、网络连接状态等系统运行环境的监控。

解析格式化与匹配

将不同来源的日志记录,进行数据预处理,形成统一的日志格式,并与配置的检测规则进行匹配,如:SSH 暴力破解对应的检测规则,检测规则字段如下:规则 ID安全等级描述所属分组发生频率(可选)时间戳(可选)

日志存储

日志加密后存储在本地或云端,每次更新日志后,也自动更新校验码;上传日志时对日志内容进行校验。

告警与响应

日志分析后,将分析结果上报管理节点,由管理节点调用日志库上报到云端管理平台 VSOC。并根据安全事件的类型进行被动响应,如果事件与预定义的响应动作匹配,则进行相应的响应处理。

实现详细(日志监控系统)

日志监控流程:

-

日志采集,主动或被动方式进行定期采集;

-

日志解析和格式化,日志记录处理为统一格式;

-

日志分析与规则匹配,与配置规则进行模式匹配;

-

日志上报与响应,调用日志库上报云端或进行主动响应;

-

日志存储,日志加密后存储到本地或云端数据库。

实现概要(网关监控系统)

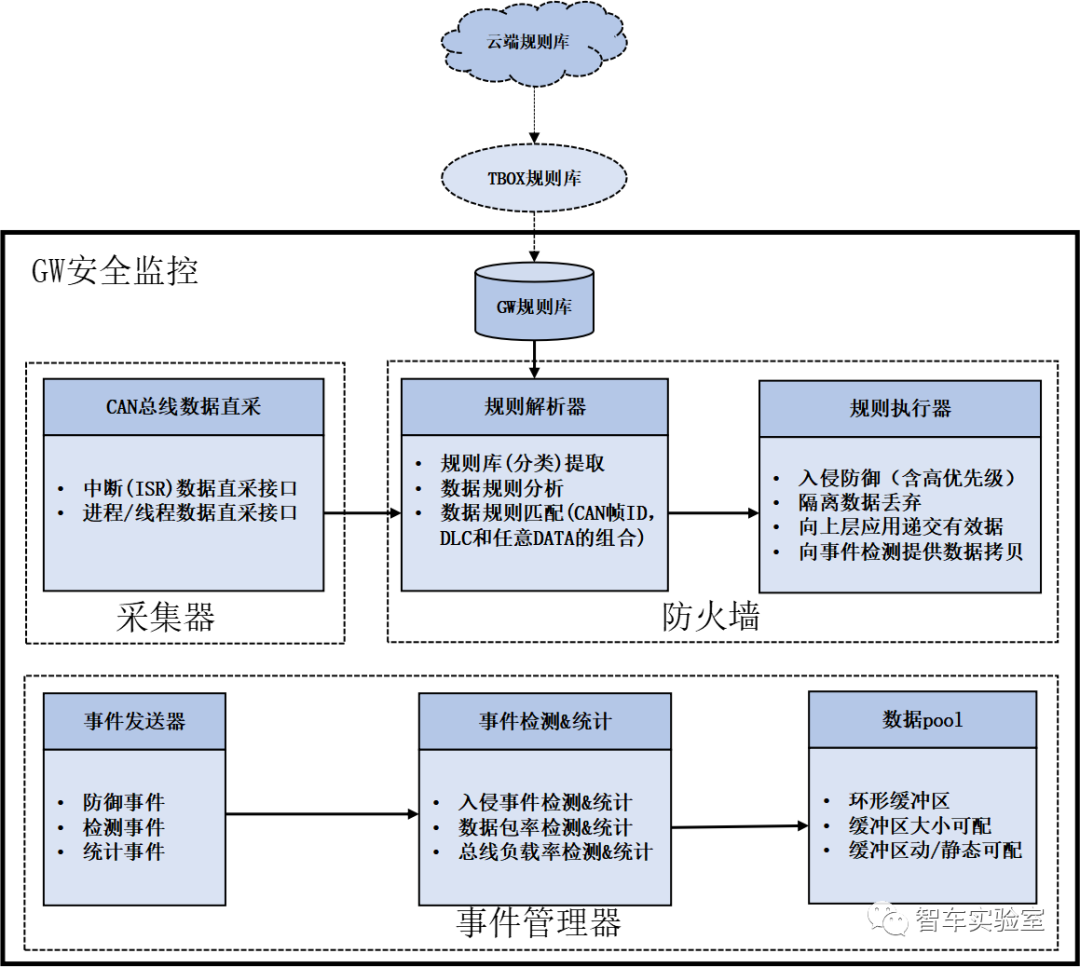

网关监控通过截取或旁路网关接收的 CAN 数据,并使用规则库中的规则对截取的报文进行检查,对判定为异常的报文数据进行报警。主要包含采集器、检测、防御和事件管理几个部分。采集器负责网关各个子网络 CAN 总线上的数据直采,防火墙负责规则解析、匹配和执行,事件管理负责事件的检测和上报。

图7.4-2 GW安全监控原理网关监控原理说明:

采集器

提供 ISR 和进程 / 线程方式直接收集 CAN 总线帧报文的 API 接口,为规则解析器提供数据。

防火墙

防火墙包括规则解析器和执行器。规则解析器依据规则库中的规则对 CAN 总线帧报文进行解析和匹配,执行器根据匹配结果对帧报文进行以下处理:(1)隔离:阻断当前管道的数据传输,丢弃数据。(2)提交:维持当前管道的数据传输,向上层应用和事件检测提交帧报文。CAN 总线规则字段可分为:规则动作事件 IDCAN IDCan Length掩码data

规则动作

规则包括 alert、drop、alert 表示检测到威胁后告警,本条规则将会下发到 CAN 网关中的检测模块;drop 表示检测到威胁后丢弃包,本条规则将会下发到 CAN 网关中的防御模块。通常,通过对防火墙进行防御规则配置,执行丢弃动作。

事件管理器

事件管理器包括缓冲区内存池管理,事件检测、统计及发送。内存池可选动态或静态分配方式,大小可配,环形方式存取和管理。可检测 CAN 总线实时负载率,帧报文频率等,统计后的事件最终会以 CAN 报文发送给 T-BOX。

实现详细(网关监控系统)

网关监控流程:

-

CAN 总线数据直采,采集 CAN 总线网络流量信息。

-

规则解析,经过对规则库的分类提取,对 CAN 总线帧报文进行解析和匹配。

-

规则执行,执行器根据匹配结果决定进行阻断当前管道的数据传输或向上层应用和事件检测提交帧报文。

-

事件检测与统计,对入侵检测事件、数据包、总线负载率进行检测和统计。

-

事件发送,将统计后的事件以 CAN 报文发送给 T-BOX。

- 下一篇:TEE 可信安全执行环境实现虚拟 HSM- 豆荚科技

- 上一篇:安全监测- 中汽创智

广告

广告 最新资讯

-

整车性能测试体系:汽车试验工程的基本框架

2026-03-10 12:54

-

联合国法规R76对轻便摩托车前照灯远近光性

2026-03-10 12:15

-

联合国法规R75对摩托车与轻便摩托车气压轮

2026-03-10 12:14

-

联合国法规R74对L1类车辆灯光与光信号装置

2026-03-10 12:14

-

联合国法规R73对货车侧面防护装置的工程化

2026-03-09 12:14

广告

广告